DAMZEMA

Lui envoyer un message privé Lui envoyer un message privé

Ajouter à ma liste d'amis Ajouter à ma liste d'amis

Consulter le mur du membre Consulter le mur du membre |

Damzema est Offline

Damzema est Offline Localisation : Autre - ...

Localisation : Autre - ... En chiffres :

En chiffres :- membre depuis 6025 jours

- 8027 messages postés

PUBLICITE

Failles de sécurité, Meltdown et Spectre. On l'a tous dans le baba ?

Publié le 04.01.2018 à 19:37 par Damzema

Et bonnes année 2018 ! Youhou !

Nous sommes seulement le 4 Janvier et nous nous sommes déjà mangés 2 tempêtes et pour couronner le tout, les 2 plus grosses failles de sécurité de ces 10 dernières années viennent d'êtres divulguées sur le net. On peut dire que ça commence bien...

2 noms : Meltdown et Spectre.

Meltdown et Spectre sont deux attaques différentes mais avec une approche très similaire. En gros, Meltdown autorise, entre autres, la rupture de l'isolation entre les applications utilisateur et le noyau système.

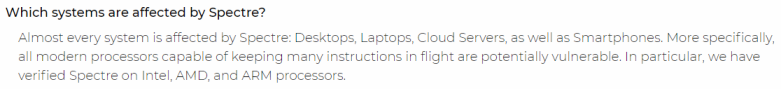

Spectre, lui, permet d'altérer la séparation entre les processus des applications en fonctionnement.

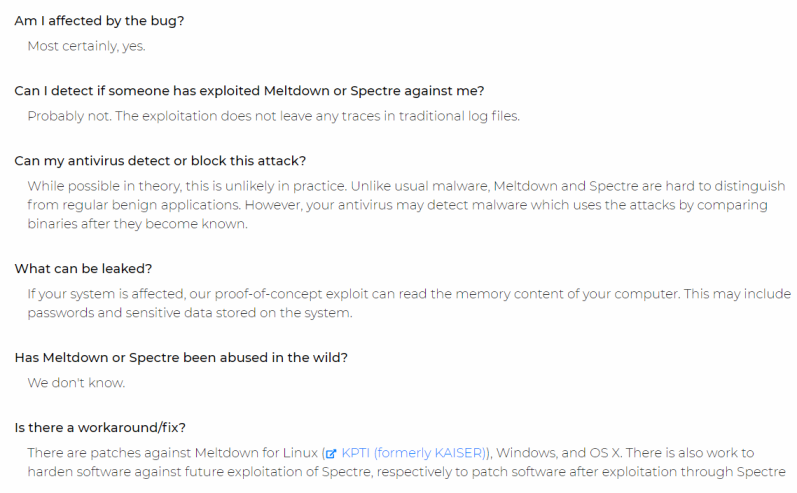

Pour résumer, ça permet dâaccéder à des infos style mots de passe, clés, etc sans être détecté.

Meltdown ? Touche TOUS les processeurs Intel récents (ceux fabriqués depuis 95). Des solutions ? un patch (déjà dispo) de l'OS Windows pour changer son fonctionnement sur certains points critiques. Le souci ? Ces changements pourraient impacter les performances sur certains types de travail. On parle de baisse de 5 à 30 % des performances en fonction des modèles et des tâches à effectuer (principalement pour une utilisation type serveur), ce qui est tout sauf négligeable. Mais pas de panique ! Pour un utilisateur lambda et/ou un joueurs PC, l'impact semble presque inexistant. En revanche pour les data centers et compagnie, ce n'est clairement pas la même limonade.

Spectre ? Touche TOUS les systèmes (Intel, AMD, IBM, ARM). PC fixes, portables et même smartphones. Plus dure à exploiter, la faille est également bien plus difficile à corriger puisqu'il faut faire du cas par cas selon les programmes.

A noter que les 2 attaques sont indétectables et ne laissent pas de traces.

Est-ce que des hackers sont déjà en mesure d'exploiter tout ça ? Aucune idée. Est-ce que des malwares sont déjà en préparation ? Aucune idée.

Constructeur le plus touché ? Intel. Meltdown ne touche que les systèmes équipés de processeurs Intel. Et pour ceux qui douteraient de l'immense merdier que cela représente, sachez que le boss d'Intel à "comme par le plus grand des hasard" revendu une partie de ses actions peu avant la divulgation des infos sur les failles. Quand une meute de rats quitte le navire, ça passe mais quand le roi des rats fait une descente d'organe, c'est mauvais signe.

AMD n'est pas en reste puisque Spectre touche aussi les systèmes équipés de processeurs AMD. Cependant sur les 3 variantes d'attaque possibles, une seule fonctionnerait.

En gros, c'est un beau bordel. Alors comment se protéger ? Et bien il faut attendre les patchs et autres correctifs. Microsoft est déjà sur le coup, les fabricants d'antivirus aussi, idem pour les différents navigateurs internet. Un petite flopée de mises à jour devrait donc être dispo entre aujourd'hui et fin Janvier.

A noter : ces failles ont été découvertes il y a déjà plusieurs mois par des équipes dont la spécialité est la recherche de vulnérabilités.

Pour ceux qui veulent des informations complémentaires, je conseille le site Meltdown attack qui parle des 2 cas (en anglais) et propose des documents très détaillés en PDF.

Morceaux choisis de la FAQ du site :

Non sinon, vraiment, bonne année quand même hein et la santé surtout !

VOS REACTIONS

Posté le 05-01-18 @ 11:21

XD bonne année à toi aussi et merci pour ces infos en plus ( hier soir, j'avais pas moyen d'arriver à dépatouiller de vrai du faux ... en même temps, chercher des infos sur le net après 2h du mat, c'est jamais une bonne idée xD )

Bref c'est un poil la merde quand même ^^'

Par contre, j'ai pas l'impression que le patch sera dispo pour dâancienne moutures de Windows ( style 7 ^^' ). Par contre c'est clair que y'a pleins de server qui vont en baver si ils étaient trop juste avec c'est quantité de ressources supplémentaire allouée ^^'

Bref c'est un poil la merde quand même ^^'

Par contre, j'ai pas l'impression que le patch sera dispo pour dâancienne moutures de Windows ( style 7 ^^' ). Par contre c'est clair que y'a pleins de server qui vont en baver si ils étaient trop juste avec c'est quantité de ressources supplémentaire allouée ^^'

Posté le 05-01-18 @ 13:58

Je crois bien avoir lu que le patch pour Win 7 et 8 va arriver courant de semaine prochaine.

Posté le 05-01-18 @ 17:05

Bon bah faudra que je zieute alors, merci pour l'info ^^

Posté le 05-01-18 @ 17:38

Bonne année poto, meilleurs vÅux.

Merci pour l'info et le développement.

J'étais pareillement au courant mais ça ne pas inquiété une seconde dans la mesure ou ma Tour Gamer n'est pas relié au web depuis des années.(Même les patchs, mises a jours, fix, applications et autres je ne les downloade pas sur mon PC gamer mais sur un portable sous Win 7, je contrôle et je transfère pour installation)

Ah, petite précision : Depuis que mes Tour Gamers ne sont plus relié au Web, y'a pas a tortillé du boule, j'ai 99% de problèmes en moins.

Merci pour l'info et le développement.

J'étais pareillement au courant mais ça ne pas inquiété une seconde dans la mesure ou ma Tour Gamer n'est pas relié au web depuis des années.(Même les patchs, mises a jours, fix, applications et autres je ne les downloade pas sur mon PC gamer mais sur un portable sous Win 7, je contrôle et je transfère pour installation)

Ah, petite précision : Depuis que mes Tour Gamers ne sont plus relié au Web, y'a pas a tortillé du boule, j'ai 99% de problèmes en moins.

Posté le 10-01-18 @ 13:03

Salut mon Damzema, toujours a propos de ton billet...ils auraient pas conciement enculé les gens et avec la faille et avec leur patch de merde ?

Je parle d'Intel, associé à Microsoft pour enculé tout le monde....Tiens, j'ai lu ça....y'a un probleme là ou je délire ??

"Windows / Intel : une baisse de performances pour les PC d'avant 2016"

Peut-être avez-vous lu que deux failles de sécurité menacent nos appareils, et que les constructeurs s'attachent à les corriger. Microsoft a conduit des tests et estime que seuls les PC les plus récents seront tirés d'affaire en ce qui concerne les pertes de performances dues aux patches mis en place.

C'est sur le site de la firme de Redmond que Terry Myerson, vice-président exécutif du groupe "Windows and Devices", a fait le point sur les failles Meltdown et Spectre et sur les baisses de performances attendues suite à la mise à jour de nos machines. à l'heure d'écriture du texte, 41 éditions de Windows sur 45 avaient été corrigées, et voici ce que les premiers tests augurent pour elles :

Windows 10 + processeur Intel de 2016 ou plus (Skylake, Kabylake...) : pourcentage de réduction des performances à un chiffre. Elle se compte en millisecondes et ne devrait pas être remarquée par la plupart des utilisateurs.

Windows 10 + processeur Intel de 2015 ou moins (Haswell,...) : certains benchmarks montrent une baisse des performances plus visible, certains utilisateurs la remarqueront.

Windows 7 / 8 + processeur Intel de 2015 ou moins (Haswell,...) : la plupart des utilisateurs devraient voir une réduction des performances.

Comme indiqué précédemment, le phénomène se remarque également côté serveur et donc même pour les joueurs les mieux équipés ; les développeurs de Fortnite en témoignaient récemment.

Source : cloudblogs.microsoft.com

Genre t'a une faille ??...oui, on a patché mais c'est pire...t'a un PC d'avant 2016 ?....repasse a la caisse....(C'est ce que je comprends, dit moi si je me trompe)

Je parle d'Intel, associé à Microsoft pour enculé tout le monde....Tiens, j'ai lu ça....y'a un probleme là ou je délire ??

"Windows / Intel : une baisse de performances pour les PC d'avant 2016"

Peut-être avez-vous lu que deux failles de sécurité menacent nos appareils, et que les constructeurs s'attachent à les corriger. Microsoft a conduit des tests et estime que seuls les PC les plus récents seront tirés d'affaire en ce qui concerne les pertes de performances dues aux patches mis en place.

C'est sur le site de la firme de Redmond que Terry Myerson, vice-président exécutif du groupe "Windows and Devices", a fait le point sur les failles Meltdown et Spectre et sur les baisses de performances attendues suite à la mise à jour de nos machines. à l'heure d'écriture du texte, 41 éditions de Windows sur 45 avaient été corrigées, et voici ce que les premiers tests augurent pour elles :

Windows 10 + processeur Intel de 2016 ou plus (Skylake, Kabylake...) : pourcentage de réduction des performances à un chiffre. Elle se compte en millisecondes et ne devrait pas être remarquée par la plupart des utilisateurs.

Windows 10 + processeur Intel de 2015 ou moins (Haswell,...) : certains benchmarks montrent une baisse des performances plus visible, certains utilisateurs la remarqueront.

Windows 7 / 8 + processeur Intel de 2015 ou moins (Haswell,...) : la plupart des utilisateurs devraient voir une réduction des performances.

Comme indiqué précédemment, le phénomène se remarque également côté serveur et donc même pour les joueurs les mieux équipés ; les développeurs de Fortnite en témoignaient récemment.

Source : cloudblogs.microsoft.com

Genre t'a une faille ??...oui, on a patché mais c'est pire...t'a un PC d'avant 2016 ?....repasse a la caisse....(C'est ce que je comprends, dit moi si je me trompe)

Posté le 10-01-18 @ 13:06

Ah je précise que perso aucuns soucis, je branche pas mon PC sur le web, seulement mon PC portable, en revanche j'ai un copain qui lui est dans la merde....

Posté le 10-01-18 @ 14:42

Disons que sans les enculer consciemment à la base, tous les experts s'accordent à dire qu'il est totalement improbable qu'Intel n'ait été au courant de cette vulnérabilité que récemment. Ils ont surement dû le remarquer mais laisser courir car corriger cette faille équivaut à totalement repenser l'architecture de leurs processeurs hors vu que les Core i se vendent encore comme des petits pains (j'ai vu des gens acheter des i5 4 coeurs à 230 euros en 2017, les mecs qui se font pigeonner comme c'est pas permis. Mon Ryzen R5 1600 m'a couté 170 euros, 6 coeurs 12 thread...), ils n'ont pas voulu provoquer une shitstorm et ont continué à vendre tout ça. Enfin ça c'est pour le cas de Meltdown.

Pour Spectre tout le monde est touché et c'est lié à la conception des processeurs modernes mais même là , c'est Intel qui est le plus touché et de loin.

Le problème des performances après patch ? autant être clair, personne n'a la moindre idée de ce que ça va donner sur le long terme. C'est tout récent, il va falloir attendre plusieurs mois pour avoir un aperçu réel de la situation. Ce qui est sur, c'est que les processeur récent devrait s'en sortir sans mal. Pour du gaming, les benchmark récents prouvent que les baisses de perf' après patch sont très limitées mais ça c'est pour du Core i7 ou i5 récent. Quid des Core2 Quad ? Des modèle Atom dans les mini PC ? etc.

Si tu as un Ryzen, tu es normalement tranquille mais beaucoup d'utilisateurs d'anciens processeurs AMD (Athlon et Phenom) se plaignent de bugs et de blue screens depuis la maj Windows corrigeant Meltdown. Microsoft à même stopper la distribution du patch chez certains à cause de ça.

En gros, il faut quasiment faire du cas par cas selon le type de processeur et sa génération pour voir les dégâts. Bref, c'est un gigantesque merdier dans lequel tout le monde patauge et il va falloir attendre que ça se décante pour bien analyser globalement la situation.

Mais il ne faut pas oublier que sont les utilisations server + data center + cloud qui sont les plus impactées. Epic a communiqué il y a peu, suite au patch l'utilisation des serveurs du jeu est passée de 25 à 60 % et c'est là que l'on voit à quel point la correction de cette faille fait mal. Après est-ce qu'un PC d'avant 2016 sera beaucoup impacté pour une utilisation lamda + gaming ? Normalement non mais encore une fois il faut attendre que tout ça se décante.

Pour Spectre tout le monde est touché et c'est lié à la conception des processeurs modernes mais même là , c'est Intel qui est le plus touché et de loin.

Le problème des performances après patch ? autant être clair, personne n'a la moindre idée de ce que ça va donner sur le long terme. C'est tout récent, il va falloir attendre plusieurs mois pour avoir un aperçu réel de la situation. Ce qui est sur, c'est que les processeur récent devrait s'en sortir sans mal. Pour du gaming, les benchmark récents prouvent que les baisses de perf' après patch sont très limitées mais ça c'est pour du Core i7 ou i5 récent. Quid des Core2 Quad ? Des modèle Atom dans les mini PC ? etc.

Si tu as un Ryzen, tu es normalement tranquille mais beaucoup d'utilisateurs d'anciens processeurs AMD (Athlon et Phenom) se plaignent de bugs et de blue screens depuis la maj Windows corrigeant Meltdown. Microsoft à même stopper la distribution du patch chez certains à cause de ça.

En gros, il faut quasiment faire du cas par cas selon le type de processeur et sa génération pour voir les dégâts. Bref, c'est un gigantesque merdier dans lequel tout le monde patauge et il va falloir attendre que ça se décante pour bien analyser globalement la situation.

Mais il ne faut pas oublier que sont les utilisations server + data center + cloud qui sont les plus impactées. Epic a communiqué il y a peu, suite au patch l'utilisation des serveurs du jeu est passée de 25 à 60 % et c'est là que l'on voit à quel point la correction de cette faille fait mal. Après est-ce qu'un PC d'avant 2016 sera beaucoup impacté pour une utilisation lamda + gaming ? Normalement non mais encore une fois il faut attendre que tout ça se décante.

Posté le 10-01-18 @ 19:06

Pour le moment, je n'ai pas encore installé le patch ( j'ai tendance à attendre vu que c'est un peu mon pc fixe qui se charge de tout ce qui est graphisme et montage vidéo donc je met pas n'importequoi dessus directement.

Par contre, une fois mis à jour on sera fixé, il date de 2011 et même si les composants étaient récents pour l'époque, y'a des chances que ça m'impacte pas mal ( je crois que les 8Go de RAM que j'avais prévu de rajouter vont pas être de trop ^^' ), une fois faite je reviendrais pour dire si j'ai vu une différence ou non ^^

Par contre, une fois mis à jour on sera fixé, il date de 2011 et même si les composants étaient récents pour l'époque, y'a des chances que ça m'impacte pas mal ( je crois que les 8Go de RAM que j'avais prévu de rajouter vont pas être de trop ^^' ), une fois faite je reviendrais pour dire si j'ai vu une différence ou non ^^

Posté le 11-01-18 @ 17:38

Alors j'ai vu l'effet kisskool de cette chienlit après le patch.

Un alienWare avec un intel core I7 cadencé a 3.44ghz....

Jeu battlefield 1 joué sur ce AlienWare en mode nickel chrome....

Toujours le même Alienware mais cette fois ci non plus sur le secteur mais uniquement sur la batterie, on passe de 77 images/secondes environ à .....10 images/secondes.

On a rebranché le PC sur le secteur alors que la charge est a 92%...Abracadabra le jeu redeviens fluide....

Le même test sur un PC asus....même punition...y'en a qui ont pris cher...

Sunsay :

J'ai un pote qui était à l'étranger pendant que certains mangeait grave (surtout apres le patch), lui, pendant cette sale semaine son PC etait hors ligne...

Il l'a remis en ligne depuis 4 jours, n'a rien chopé et n'a pas installé le patch (Normal, on installe jamais ce genre de patch a la va vite....Il n'a aucuns soucis (J'ai verifié cette apres midi)...et en ce moment, vu que c'est un tueur en informatique, j'ai ramener le patch sur un DD externe pour qu'il le décortique et vois véritablement ou les fichiers s'installent, pour quoi et ce qu'ils corrigent vraiment....d'ici 3 jours max je saurais ce qu'ils ont fait installer aux gens sur leur PC.

Un alienWare avec un intel core I7 cadencé a 3.44ghz....

Jeu battlefield 1 joué sur ce AlienWare en mode nickel chrome....

Toujours le même Alienware mais cette fois ci non plus sur le secteur mais uniquement sur la batterie, on passe de 77 images/secondes environ à .....10 images/secondes.

On a rebranché le PC sur le secteur alors que la charge est a 92%...Abracadabra le jeu redeviens fluide....

Le même test sur un PC asus....même punition...y'en a qui ont pris cher...

Sunsay :

J'ai un pote qui était à l'étranger pendant que certains mangeait grave (surtout apres le patch), lui, pendant cette sale semaine son PC etait hors ligne...

Il l'a remis en ligne depuis 4 jours, n'a rien chopé et n'a pas installé le patch (Normal, on installe jamais ce genre de patch a la va vite....Il n'a aucuns soucis (J'ai verifié cette apres midi)...et en ce moment, vu que c'est un tueur en informatique, j'ai ramener le patch sur un DD externe pour qu'il le décortique et vois véritablement ou les fichiers s'installent, pour quoi et ce qu'ils corrigent vraiment....d'ici 3 jours max je saurais ce qu'ils ont fait installer aux gens sur leur PC.

Posté le 11-01-18 @ 19:58

"Toujours le même Alienware mais cette fois ci non plus sur le secteur mais uniquement sur la batterie, on passe de 77 images/secondes environ à .....10 images/secondes.

On a rebranché le PC sur le secteur alors que la charge est a 92%...Abracadabra le jeu redeviens fluide...."

l'effet du patch serait sur secteur aussi, là c'est plus un soucis de profil de gestion de l'alimentation qui bride le CPU.

On a rebranché le PC sur le secteur alors que la charge est a 92%...Abracadabra le jeu redeviens fluide...."

l'effet du patch serait sur secteur aussi, là c'est plus un soucis de profil de gestion de l'alimentation qui bride le CPU.

Posté le 12-01-18 @ 11:44

C'est confirmé ce que tu disait :

" L'effet du patch serait sur secteur aussi, là c'est plus un soucis de profil de gestion de l'alimentation qui bride le CPU."

Confirmé officiellement en tout cas par Intel pour ces Processeurs.(J'ai été sur leur site ce matin)..

" L'effet du patch serait sur secteur aussi, là c'est plus un soucis de profil de gestion de l'alimentation qui bride le CPU."

Confirmé officiellement en tout cas par Intel pour ces Processeurs.(J'ai été sur leur site ce matin)..

SOUS LES PROJECTEURS

Top consultations :

Derniers jeux :

Top tests :

News de la semaine :

Derniers jeux :

Top tests :

News de la semaine :

Naruto Shippuden... | Mass Effect 2 | Red Dead Redemption | Splinter Cell :... | Call of Duty :... | Halo : Reach

Blades of Fire | MotoGP 25 | Jump Ship | Hotel Barcelona | Herdling

Mika and the Witch's... | Dynasty Warriors :... | Like a Dragon :... | Legacy of Kain :... | Avowed

Fable repoussé à ... | Un ID@Xbox riche en... | Un trailer Live... | C'est l'heure du... | Le jeu Wonder Woman...

Blades of Fire | MotoGP 25 | Jump Ship | Hotel Barcelona | Herdling

Mika and the Witch's... | Dynasty Warriors :... | Like a Dragon :... | Legacy of Kain :... | Avowed

Fable repoussé à ... | Un ID@Xbox riche en... | Un trailer Live... | C'est l'heure du... | Le jeu Wonder Woman...

PARTENAIRES ET LIENS

Xbox Gamer est un magazine online de jeux vidéo informant sur les consoles Xbox Series X|S, Xbox One, Xbox 360 et Xbox de Microsoft. Copyright XGN © 2002-2025